Blog

TYLKO W: Najnowsze aktualizacje i funkcje

Opanowanie wyzwań RTO i RPO: rozwiązania eksperckie

Wprowadzenie Czy kiedykolwiek doświadczyłeś tego zapierającego dech w piersiach momentu, gdy Twój serwer wpada w złość i...

BIBLIOTEKA ZASOBÓW

Przenoszenie dużych kopii zapasowych danych do chmury publicznej: wyzwania i najlepsze praktyki

W epoce big data przechowywanie petabajtów danych i zarządzanie nimi jest nową normą. Istnieje potrzeba ...

Przedstawiamy Zmanda Endpoint Backup 2.7: Udoskonalona ciągła ochrona danych

Organizacje stoją przed wieloma wyzwaniami, jeśli chodzi o ochronę swoich danych, w tym urządzeń...

Ochrona danych przedsiębiorstwa przed atakami ransomware: 3 skuteczne strategie

Liczba ataków ransomware wzrosła o 13% w ciągu ostatnich pięciu lat, a ich średni koszt wyniósł 1.85 miliona dolarów.

Jak chronić swoje dane przed cyberzagrożeniami dzięki Zmanda

Ochrona danych stała się ważniejsza niż kiedykolwiek wcześniej. Zagrożenia cybernetyczne, takie jak naruszenia danych,...

Tworzenie kopii zapasowych i odzyskiwanie w chmurze hybrydowej: wyzwania i możliwości

Utrata danych stanowi poważne ryzyko dla firm i może być kosztowna. Długowieczność firmy d...

Korzyści z automatyzacji tworzenia kopii zapasowych: oszczędność czasu i zasobów dla Twojej firmy

Przedsiębiorstwa codziennie generują ogromne ilości danych, dlatego efektywne rozwiązania do tworzenia kopii zapasowych są niezbędne do...

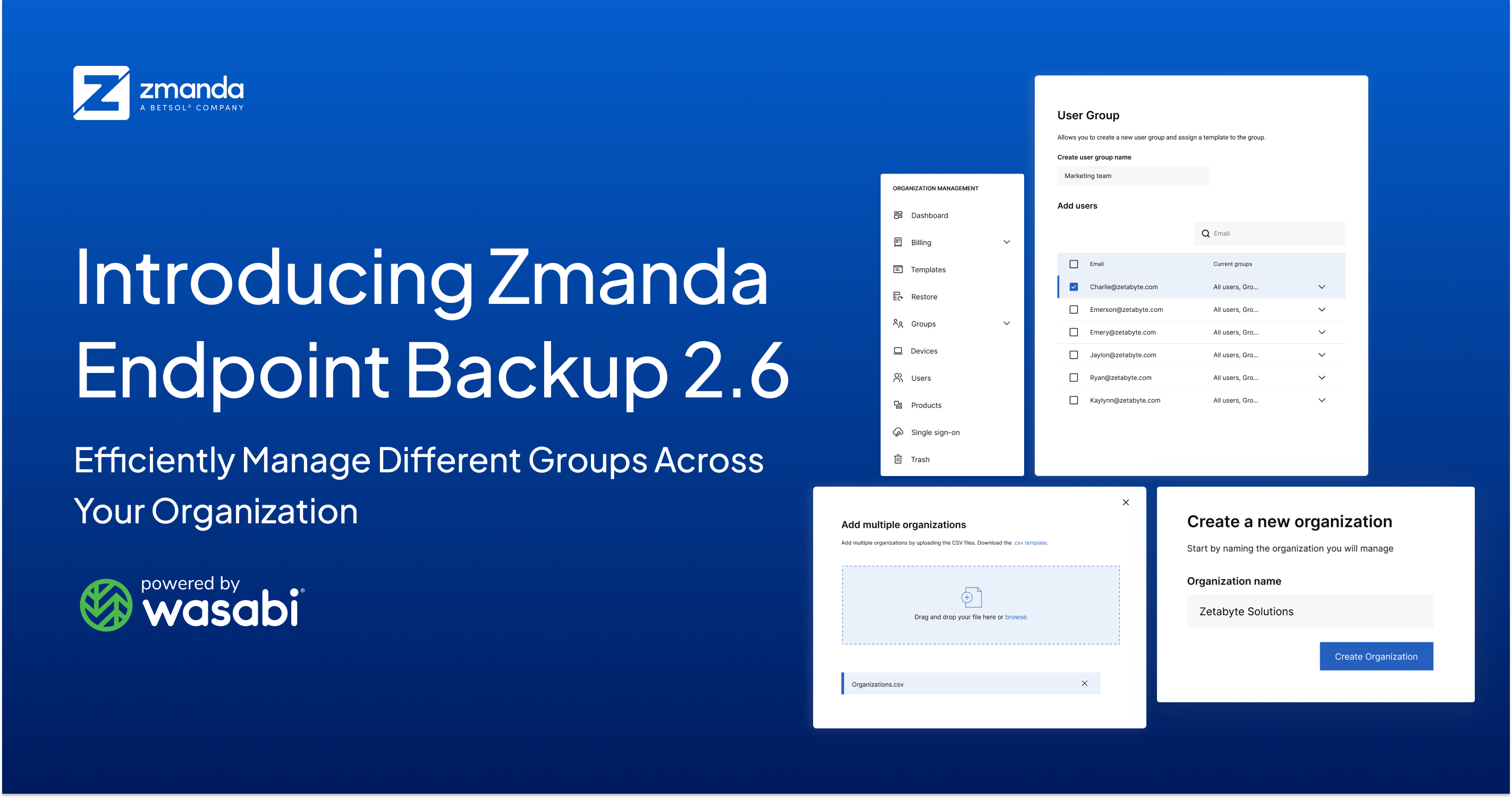

Przedstawiamy Zmanda Endpoint Backup 2.6: wydajnie zarządzaj różnymi grupami w całej organizacji

Zmanda Endpoint Backup 2.6 wprowadza funkcjonalność grup użytkowników i różne inne wymagania klientów...

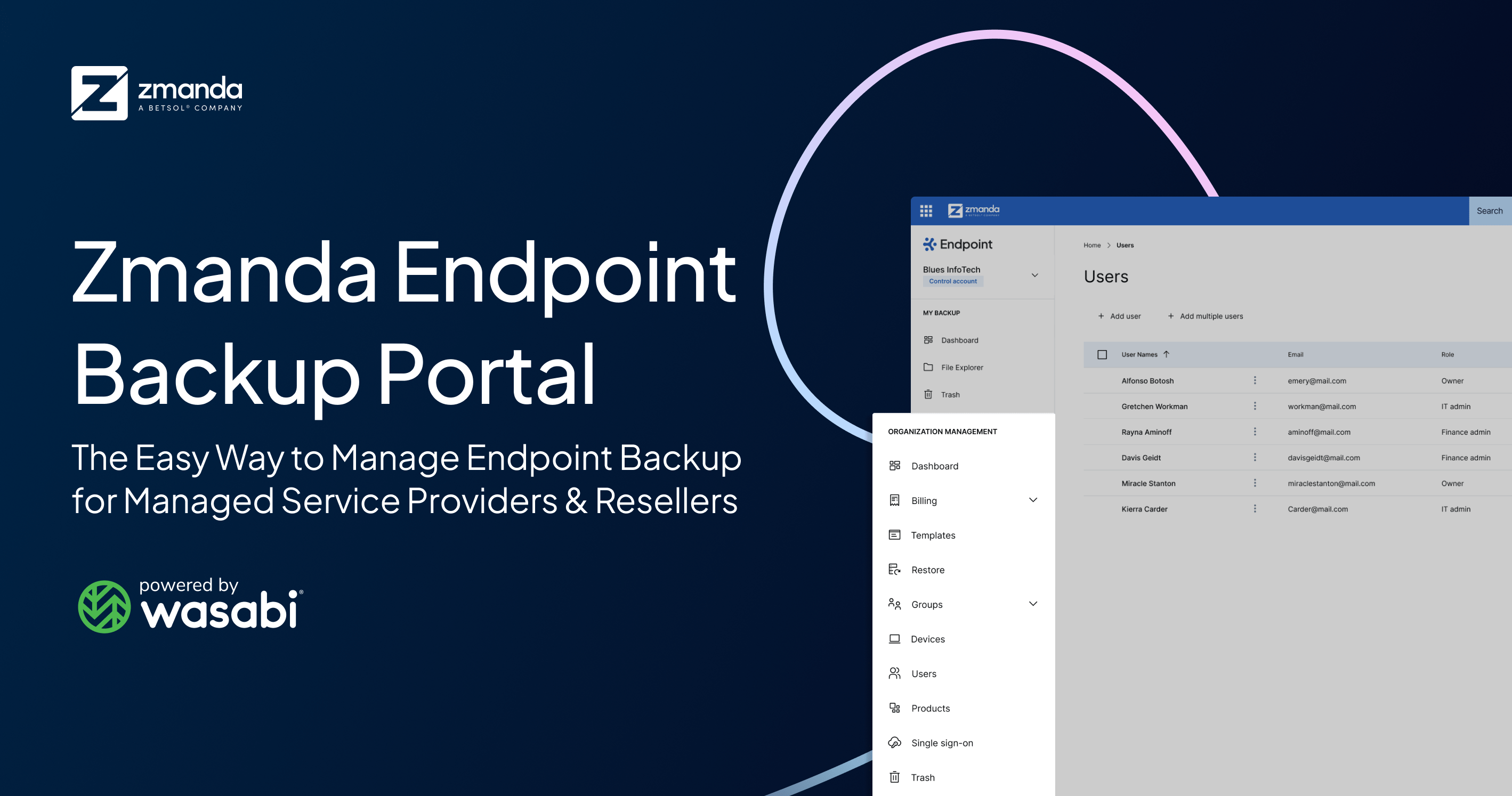

Portal kopii zapasowych punktów końcowych Zmanda: łatwy sposób zarządzania kopiami zapasowymi punktów końcowych dla dostawców usług zarządzanych i sprzedawców

Kluczowe cechy portalu Zmanda Endpoint Backup Portal: Scentralizowane zarządzanie subkontami i organizacjami...

7 najważniejszych trendów w rozwiązaniach do tworzenia kopii zapasowych typu open source zapewniających ekonomiczną ochronę danych

W przypadku firm ochrona kluczowych danych i zapewnienie nieprzerwanej działalności w dużym stopniu polegają na...